최근 SK텔레콤 유심 해킹 사태로 전국 가입자들이 불안에 떨고 있는 가운데,

한 SKT 이용자가 “인증문자가 동시다발적으로 쏟아져 휴대폰을 정지시켰다”는 사연을 올리며 큰 화제가 됐다.

누리꾼들 사이에서는 “진짜 해킹 아니냐”, “통신사 갈아타야겠다”는 반응이 이어졌지만,

사건의 전말은 뜻밖에도 ‘스미싱’이었다.

📲 인증문자 폭탄, 그리고 ‘공포의 정지 버튼’

A씨는 4월 29일, 한 온라인 커뮤니티에 **“동시에 인증문자가 와서 폰을 정지시켰다”**는 글을 올렸다.

문제의 화면에는 네이버, 당근마켓, NCSOFT, 드림시큐리티, NICE아이디 등 다양한 플랫폼에서 실시간으로 인증번호 문자가 빗발치듯 도착한 모습이 담겨 있었다.

“카톡은 살아 있는데, 축하한다는 메시지까지 와요… 너무 무섭습니다.”

이 상황에서 A씨는 **‘혹시 나도 유심 해킹 피해자?’**라는 생각에 급하게 휴대폰 정지 요청을 진행했다.

해당 글은 순식간에 온라인 커뮤니티, SNS로 퍼지며 큰 반향을 일으켰고, 수많은 댓글이 달렸다.

🧨 알고 보니…유심 해킹이 아닌 ‘스미싱’

그런데 이 사건은 예상치 못한 방향으로 결론이 났다.

A씨는 약 4시간 뒤 **“유심 문제는 아니고, 스미싱이 맞는 것 같다”**는 추가 글을 남겼다.

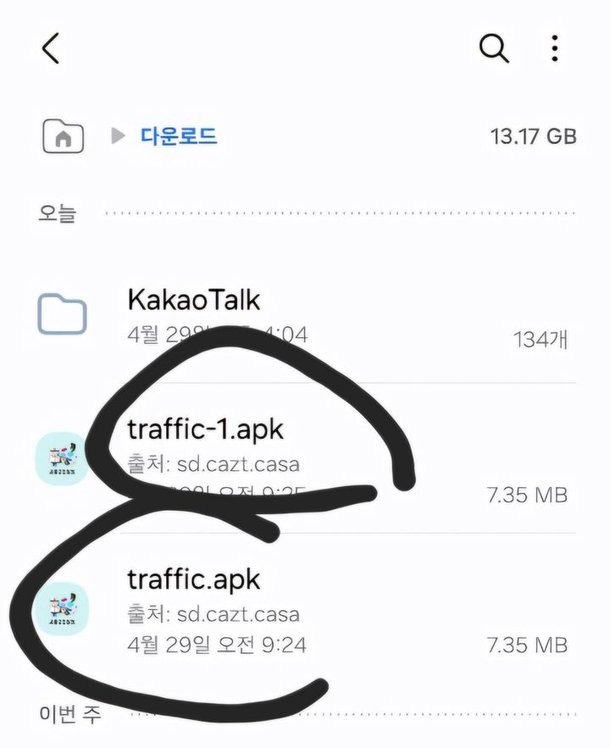

“오전 10시쯤, 실수로 문자 하나를 눌렀는데 알 수 없는 파일이 설치돼 있었다.”

즉, 문자로 전송된 악성 링크를 클릭한 것이 원인이었다.

해당 링크를 클릭하면서 스마트폰에 악성 앱 또는 스크립트가 설치되었고, 이를 통해 인증번호 요청이 자동으로 수십 건 실행된 것으로 추정된다.

🔍 전문가 시점에서 본 이 사태의 핵심 정리

📌 1. 유심 해킹과 스미싱은 다르다

| 정의 | 유심 정보를 복제하거나 탈취 | 문자로 악성 URL을 보내 감염 유도 |

| 방식 | 유심 이동/도용, 인증번호 가로채기 | 링크 클릭 → 악성 앱 설치 |

| 위험도 | 고위험 (정보 전체 탈취) | 중위험 (앱 제거 및 초기화로 복구 가능) |

| 피해 유형 | 번호 도용, 금융 피해 | 소액결제, 인증 요청 자동화 |

📌 2. 유심이 아니라 앱이 문제였던 케이스

A씨처럼 문자 하나를 실수로 누르면서 모르는 앱이 설치되거나, 인증문자가 연속적으로 오는 경우엔 스미싱을 의심해야 한다.

유심 해킹은 통신사와 관련된 인증 절차나 기기 이동이 수반되며, 단순히 문자를 누르는 것만으로는 발생하지 않는다.

⚠️ 내 스마트폰, 혹시 괜찮을까? ‘스미싱 점검 리스트’

✅ 최근에 알 수 없는 문자나 링크를 클릭했는가?

✅ 문자 클릭 이후, 인증문자나 광고전화가 급증했는가?

✅ 내 스마트폰에 ‘출처 불명’의 앱이 설치돼 있지 않은가?

✅ 보안 앱이 비활성화돼 있거나 이상 행동이 감지되는가?

해당 사항 중 하나라도 해당된다면, 즉시 악성 앱 삭제 → 공장 초기화 → 통신사 인증 재설정을 권장한다.

🧠 누리꾼 반응 요약

- “스미싱이 이렇게까지 무서운 거였나”

- “카톡이 살아있으니 해킹된 줄 알만도”

- “일단 내 폰도 체크부터 해야겠다”

- “진짜 유심 해킹이었으면 피해 어마어마했을 듯…”

✅ 결론

이번 사건은 ‘유심 해킹’이 아닌 ‘스미싱 사고’였지만, 그만큼 요즘 사람들의 공포와 경계심이 극에 달했다는 증거다.

단순한 문자 클릭으로도 인증문자가 쏟아지고, 피해자가 직접 폰을 정지시키는 초유의 사태까지 벌어졌다는 점에서

통신 보안에 대한 경고등이 켜졌다고 볼 수 있다.